Téměř každý pokročilý uživatel Ubuntu má zájem o zabezpečení své sítě. Mnoho lidí navíc používá určité síťové nástroje, které budou fungovat správně až po zavedení konkrétních pravidel do brány firewall. Dnes chceme hovořit o nastavení brány firewall na příkladu UFW (nekomplikovaná brána firewall). Toto je nejjednodušší nástroj pro implementaci pravidel brány firewall, proto se doporučuje pro začínající uživatele a ty, kteří nejsou spokojeni s příliš složitou funkčností iptables. Projdeme si celý postup nastavení krok za krokem a každý krok prozkoumáme co nejpodrobněji.

Nastavení UFW v Ubuntu

Není třeba instalovat UFW do operačního systému, protože je tam ve výchozím nastavení. Ve své standardní podobě je však neaktivní a nemá vůbec žádná pravidla. Začněme s aktivací a poté se podíváme na základní kroky. Nejprve byste si však měli prostudovat syntaxi, zejména pro ty uživatele, kteří plánují tento firewall používat nepřetržitě.

Krok 1: Naučte se syntaxi

Jak víte, UFW je nástroj konzoly, což znamená, že je spravován standardem "Terminál" nebo jakýkoli jiný vlastní. Interakce tohoto druhu je možná pomocí speciálně nastavených příkazů. Všechny jsou vždy v dokumentaci, ale nemá smysl číst obrovskou hromadu materiálů, zejména v případě dnešního nástroje. Princip vstupu vypadá takto: sudo ufw možnosti akce možnosti. sudo zodpovědný za běh jako superuživatel, ufw - standardní argument označující volaný program a ostatní fráze určují pravidla, která mají být nastavena. Právě na nich chceme přebývat podrobněji.

-

umožnitJe standardní parametr, který odpovídá za povolení brány firewall. Zároveň se automaticky přidá ke spuštění. -

deaktivovat- zakáže UFW a odebere jej ze spuštění. -

Znovu načíst- slouží k restartu brány firewall. Obzvláště důležité po nastavení nových pravidel. -

výchozí- znamená, že další možnost bude nainstalována ve výchozím nastavení. -

protokolování- aktivuje vytváření souborů protokolu, které budou ukládat všechny základní informace o akci brány firewall. -

resetovat- resetuje všechna nastavení na výchozí hodnoty. -

postavení- slouží k zobrazení aktuálního stavu. -

ukázat- rychlý pohled na zprávy o práci firewallu. Pro tento parametr platí další možnosti, ale budeme o nich hovořit v samostatném kroku. -

dovolit- podílí se na přidávání tolerantních pravidel. -

odmítnout- totéž, ale aplikováno na zákaz. -

odmítnout- přidá pravidlo upuštění. -

omezit- nastavení omezujících pravidel. -

vymazat- odstraní zadané pravidlo. -

vložit- vloží pravidlo.

Jak vidíte, není tu tolik týmů. Rozhodně je jich méně než v jiných dostupných branách firewall a syntaxi si můžete pamatovat po několika pokusech o interakci s UFW. Zbývá jen přijít na příklad konfigurace, která bude věnována dalším fázím dnešního materiálu.

Krok 2: Povolit / Zakázat / Obnovit nastavení

Rozhodli jsme se zvýraznit několik konfiguračních bodů v jedné fázi, protože spolu částečně souvisejí a mají podobnou implementaci. Jak již víte, UFW je zpočátku zakázán, povolme jej tedy pouze jedním příkazem.

- Otevřete panel aplikace a spusťte "Terminál"... Konzolu můžete otevřít jiným způsobem, který vám vyhovuje.

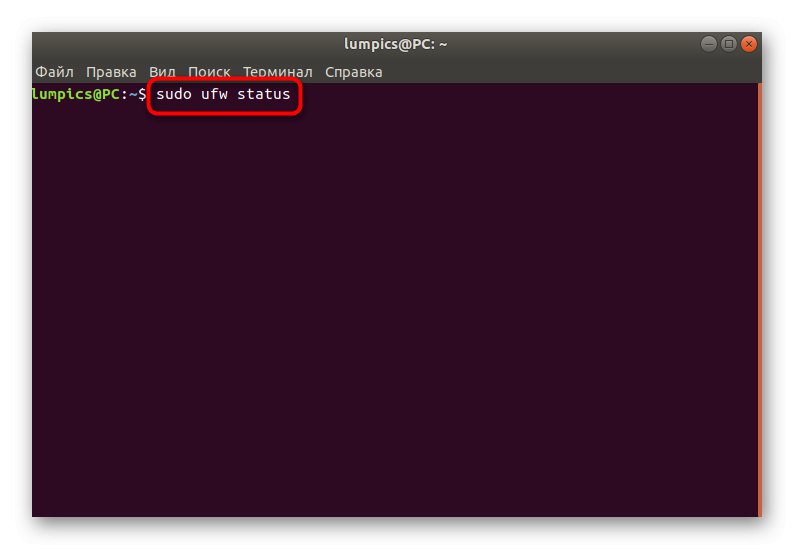

- Před aktivací zkontrolujte, zda jste vy nebo jiná aplikace již dříve aktivovali bránu firewall. To se provádí zadáním příkazu

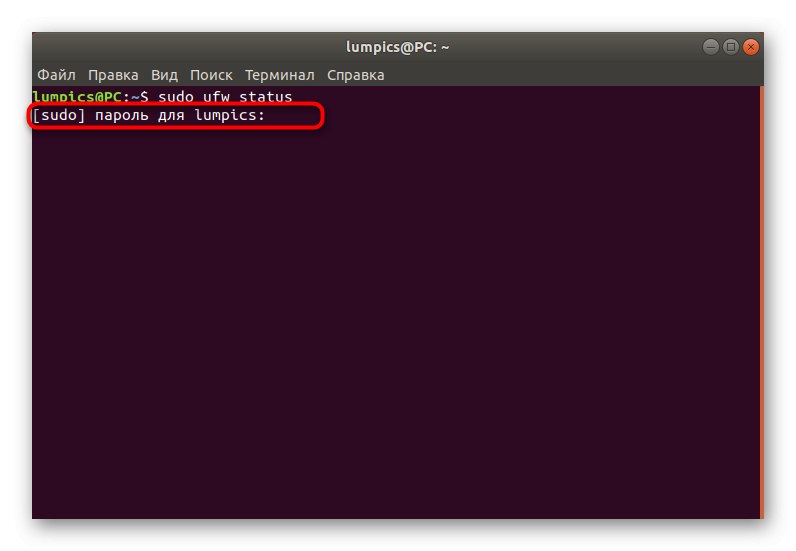

sudo ufw status. - Zadejte heslo pro získání práv superuživatele a klikněte na Enter... Tato metoda zadávání z bezpečnostních důvodů nezobrazuje znaky v řetězci.

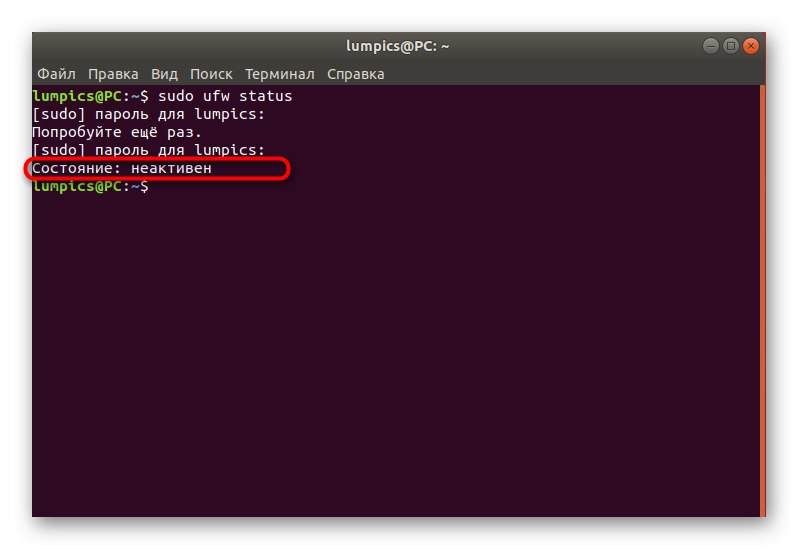

- Na novém řádku obdržíte informace o aktuálním stavu UFW.

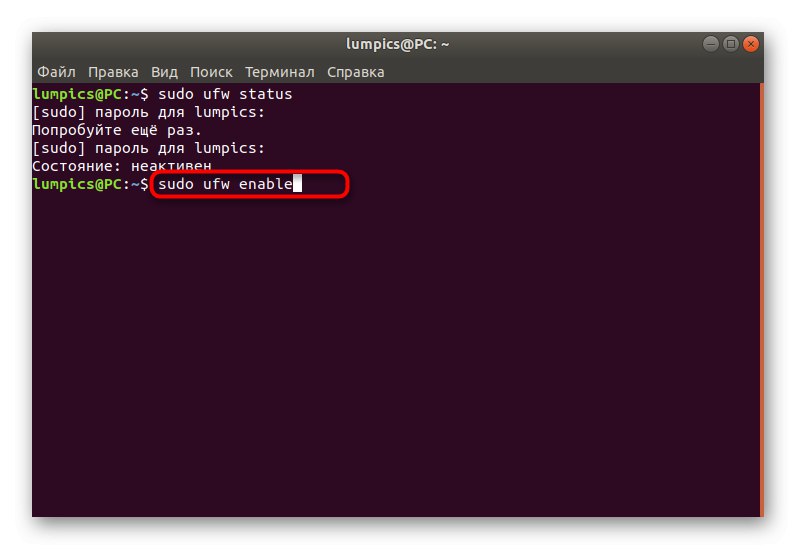

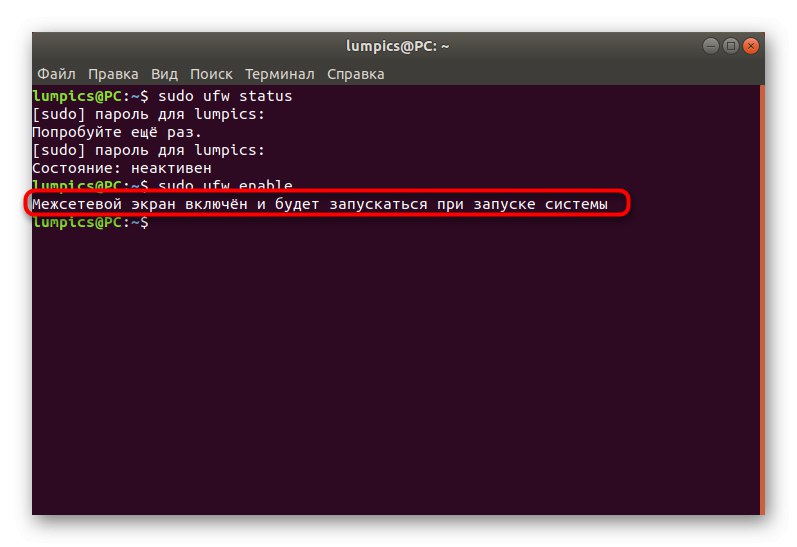

- Brána firewall se aktivuje prostřednictvím výše uvedeného parametru a celý příkaz vypadá takto:

sudo ufw povolit. - Budete upozorněni, že je firewall zapnutý a bude spuštěn společně s operačním systémem.

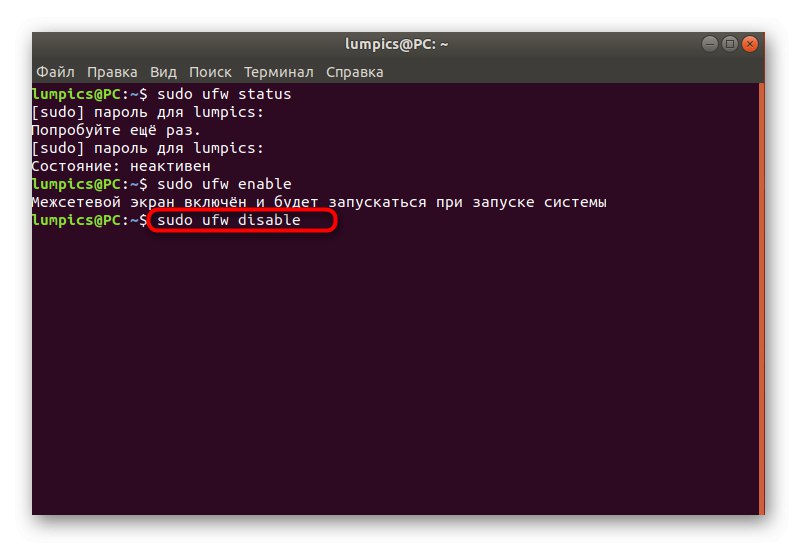

- Zakázat použití

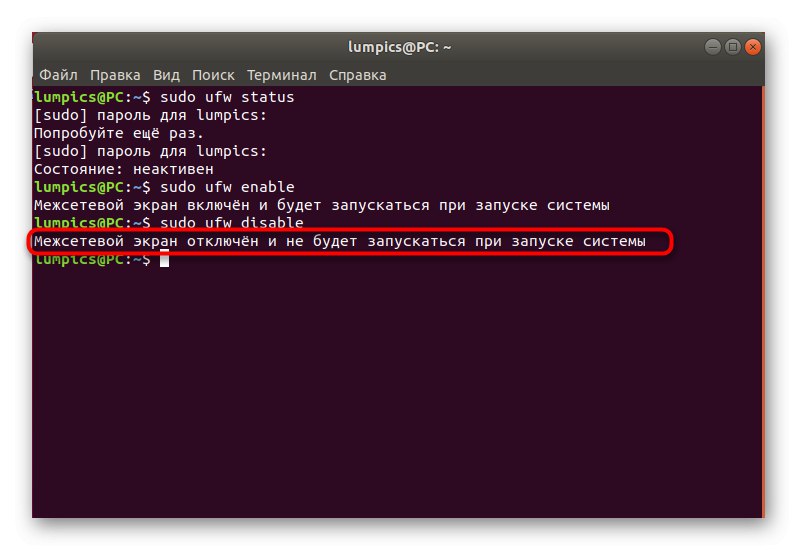

sudo ufw deaktivovat. - Téměř stejná zpráva vás upozorní na deaktivaci.

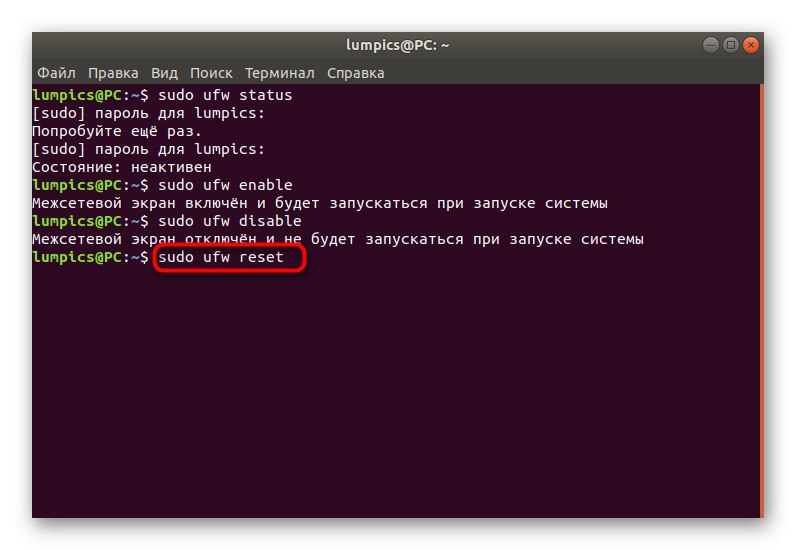

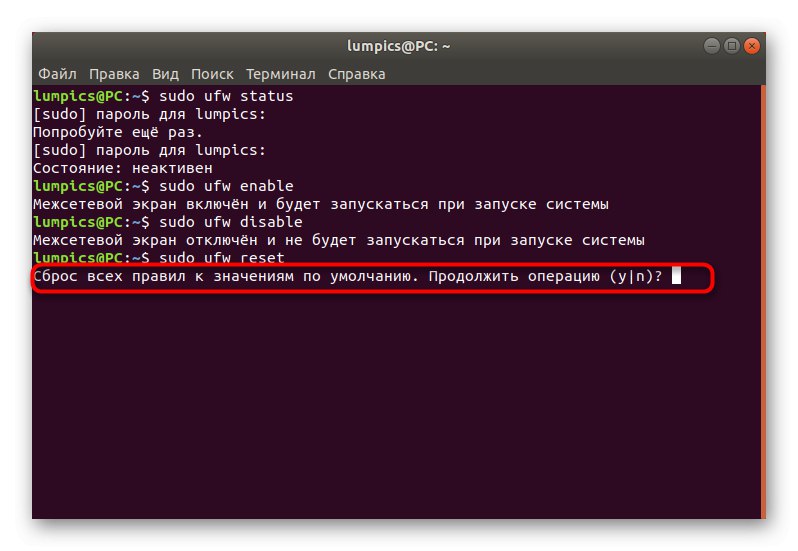

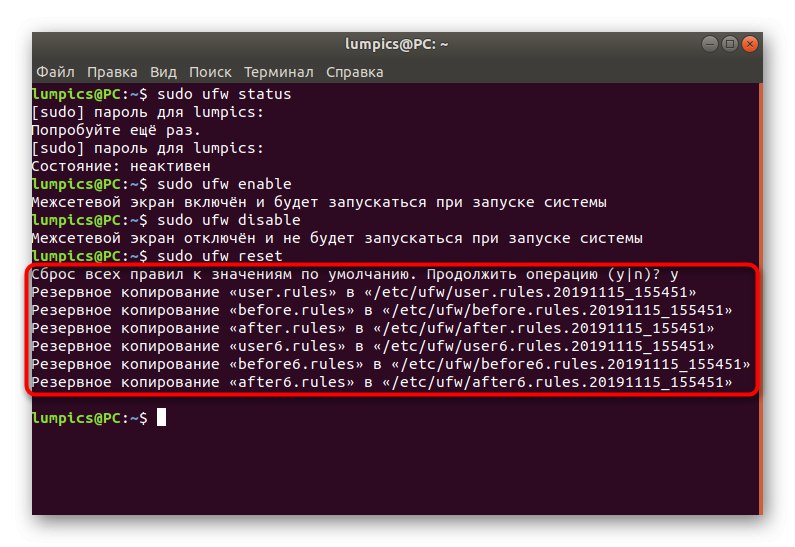

- Pokud budete v budoucnu potřebovat resetovat pravidla nebo to udělat hned teď, vložte příkaz

sudo ufw reseta stiskněte klávesu Enter. - Potvrďte reset výběrem příslušné odpovědi.

- Uvidíte šest různých řádků se záložními adresami. Na toto místo se můžete kdykoli přesunout a obnovit nastavení.

Nyní víte, které příkazy jsou odpovědné za řízení obecného chování brány firewall, kterou dnes kontrolujeme. Všechny ostatní kroky se zaměří výhradně na konfiguraci a samotné parametry jsou uvedeny jako příklad, to znamená, že je musíte změnit podle svých potřeb.

Krok 3: Nastavte výchozí pravidla

Je bezpodmínečně nutné použít výchozí pravidla, která budou platit pro všechna příchozí a odchozí připojení, která nejsou uvedena samostatně. To znamená, že všechna příchozí připojení, která nejsou ručně určena, budou blokována, zatímco odchozí připojení jsou úspěšná. Celé schéma je implementováno následovně:

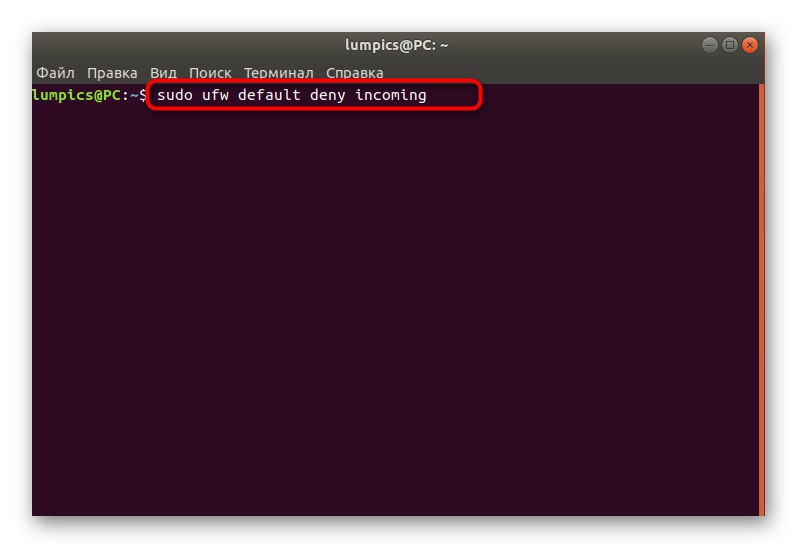

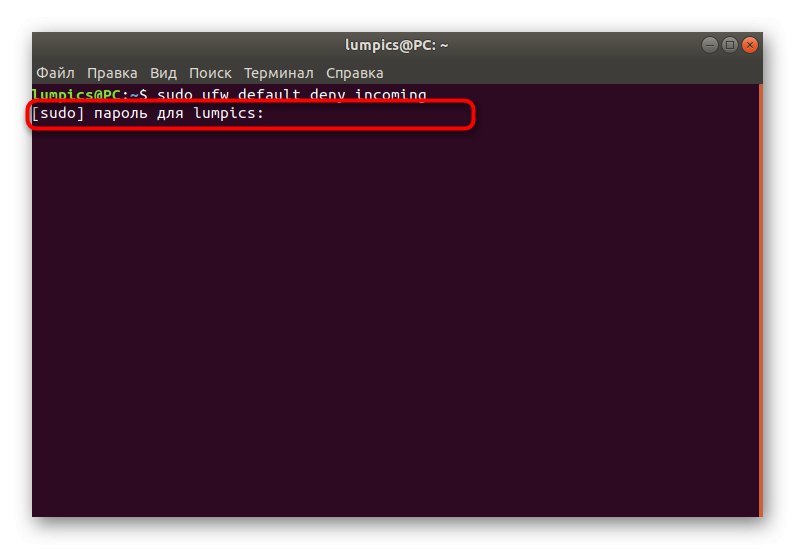

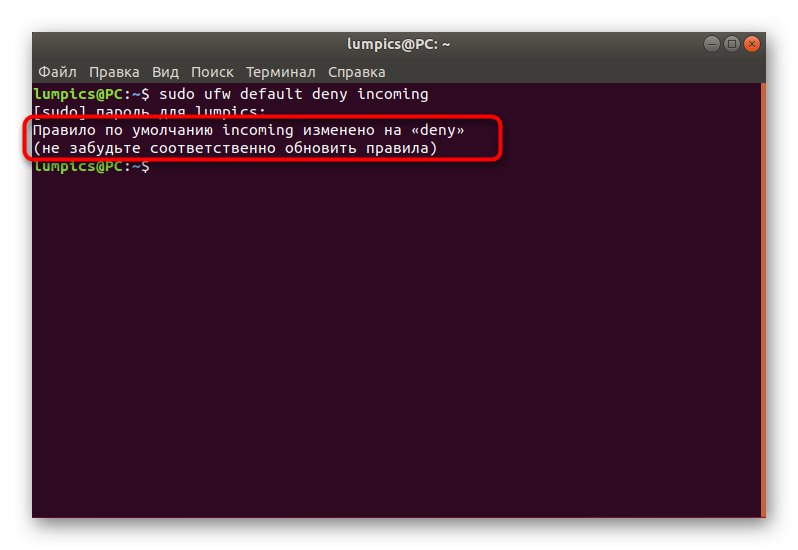

- Spusťte novou relaci konzoly a zadejte příkaz

sudo ufw default odepřít příchozí... Aktivujte jej stisknutím klávesy Enter... Pokud jste se již seznámili s výše uvedenými pravidly syntaxe, pak víte, že to znamená blokování všech příchozích připojení. - Budete požádáni o zadání hesla superuživatele. Určete to při každém spuštění nové relace konzoly.

- Po použití příkazu budete upozorněni, že výchozí pravidlo vstoupilo v platnost.

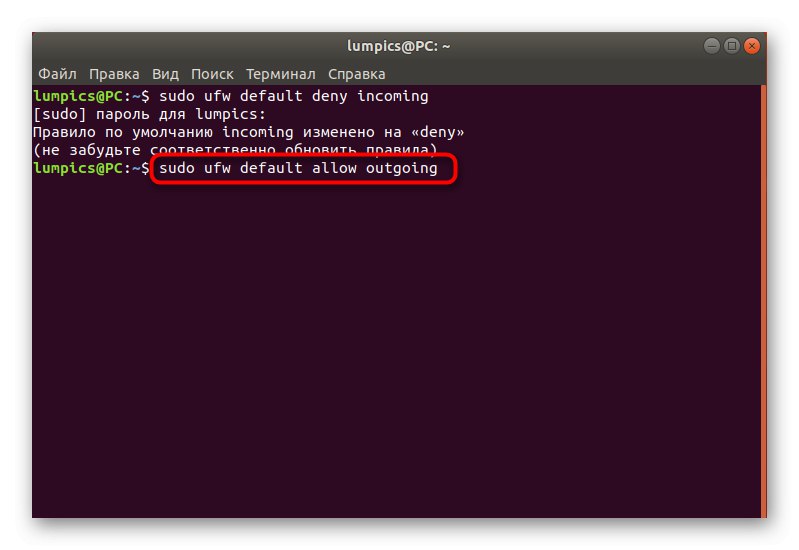

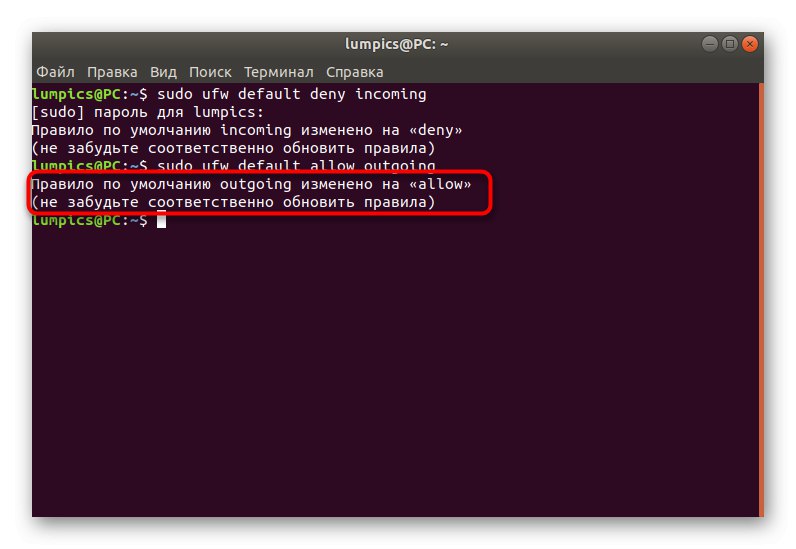

- V souladu s tím budete muset nastavit druhý příkaz, který umožní odchozí připojení. Vypadá to takto:

sudo ufw default povolit odchozí. - Opět se zobrazí zpráva, že se pravidlo uplatňuje

Nyní se nemusíte obávat, že jakékoli neznámé příchozí pokusy o připojení budou úspěšné a někdo bude mít přístup k vaší síti. Pokud nebudete blokovat absolutně všechny příchozí pokusy o připojení, přeskočte výše uvedené pravidlo a pokračujte v vytváření vlastních, když jste si podrobně prostudovali další krok.

Krok 4: Přidejte svá vlastní pravidla brány firewall

Pravidla brány firewall jsou hlavní konfigurovatelnou možností, pro kterou uživatelé používají UFW. Jako příklad použijeme nástroj OpenSSH, nyní vezmeme v úvahu příklad přístupového oprávnění a také nezapomeňte na blokování porty. Nejprve si musíte zapamatovat další příkazy syntaxe odpovědné za přidávání pravidel:

ufw povolit název_službyufw povolit portufw povolit port / protokol

Poté můžete bezpečně začít vytvářet tolerantní nebo odmítat pravidla. Pojďme se podívat na jednotlivé typy zásad v pořadí.

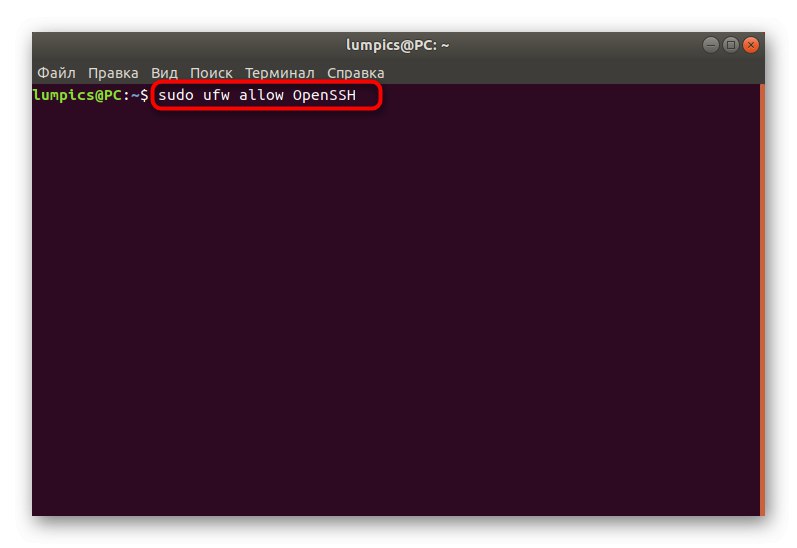

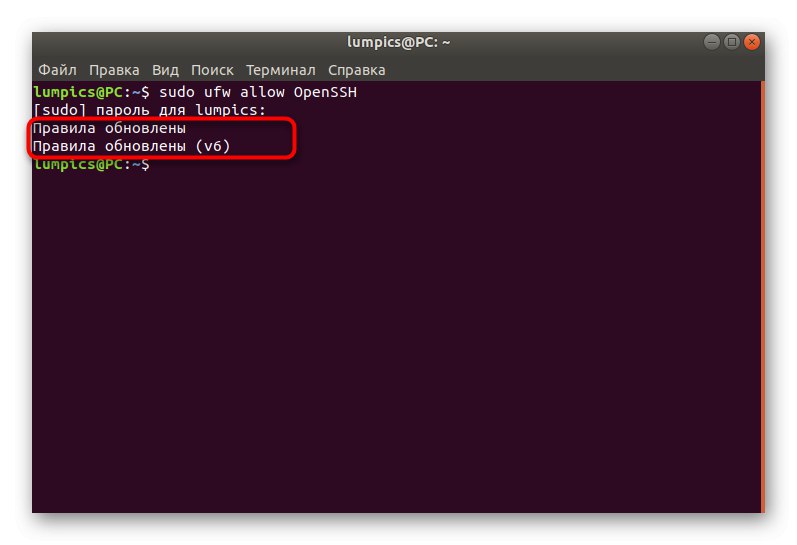

- Použití

sudo ufw povolit OpenSSHotevřít přístup k portům služby. - Budete upozorněni, že pravidla byla aktualizována.

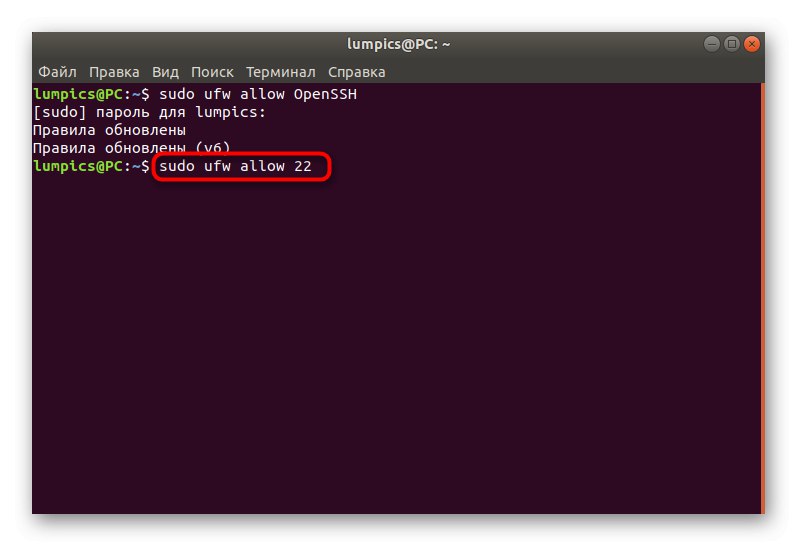

- Přístup můžete otevřít také zadáním portu, nikoli názvu služby, který vypadá takto:

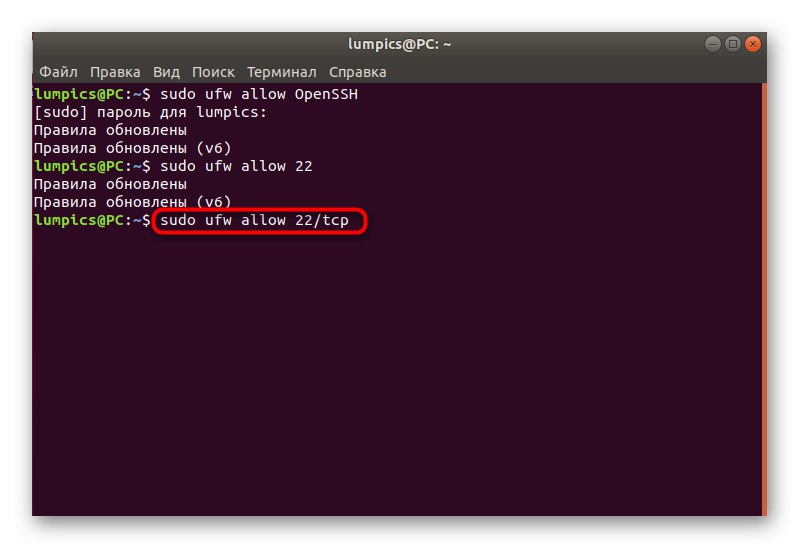

sudo ufw povolit 22. - Totéž se děje i přes port / protokol -

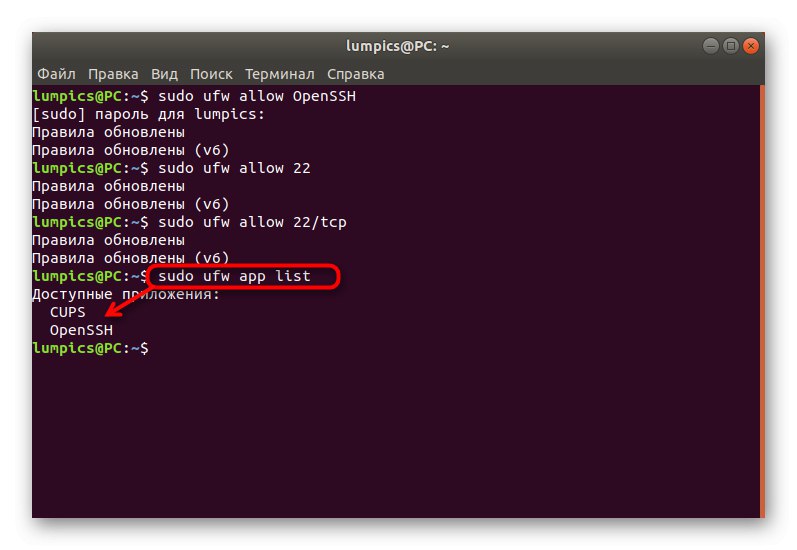

sudo ufw povolit 22 / tcp. - Po přidání pravidel zkontrolujte seznam dostupných aplikací zadáním

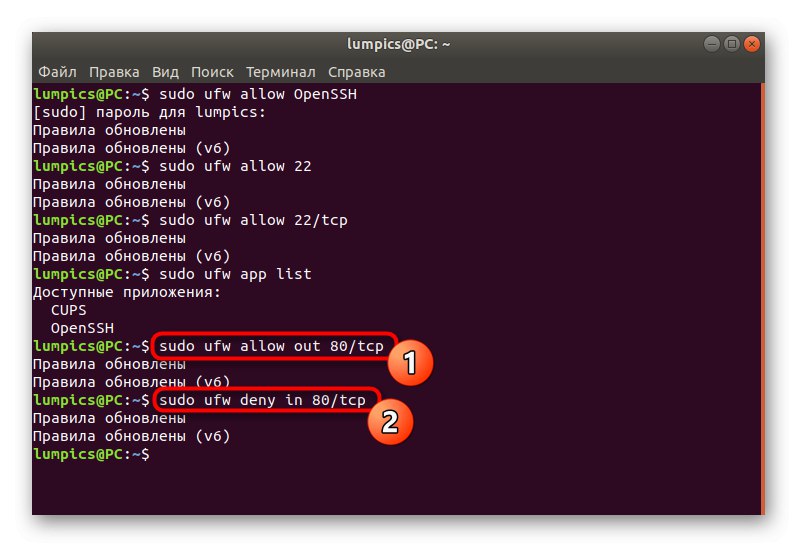

seznam aplikací sudo ufw... Pokud bylo vše úspěšně použito, zobrazí se požadovaná služba na jednom z následujících řádků. - Pokud jde o povolení a zákaz přenosu provozu na portech, provádí se to zadáním syntaxe

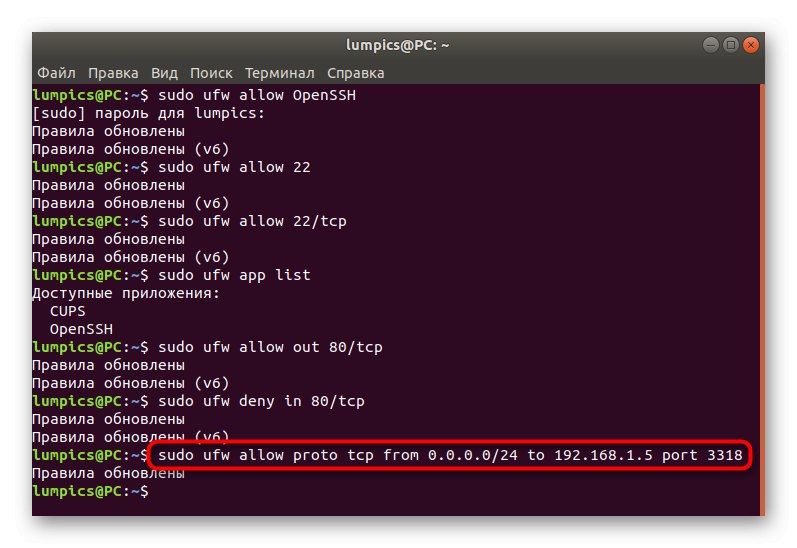

ufw povolit směr port... Na níže uvedeném snímku obrazovky vidíte příklad povolení odchozího přenosu podle portu (sudo ufw povolit 80 / tcp), jakož i zákazovou politiku stejným směrem v příchozím směru (sudo ufw popřít v 80 / tcp). - Pokud vás zajímá příklad přidání zásady zadáním širší notace syntaxe, použijte příklad

ufw povolit proto protokol z source_ip do destination_ip port destination_port.

Krok 5: Nastavení pravidel omezení

Téma nastavení pravidel omezení jsme přesunuli do samostatné fáze, protože o tom musíme hovořit podrobněji. Toto pravidlo omezuje počet připojených IP adres na jeden port. Nejviditelnějším použitím této možnosti je ochrana před útoky hrubou silou. Standardní zásada se instaluje následovně:

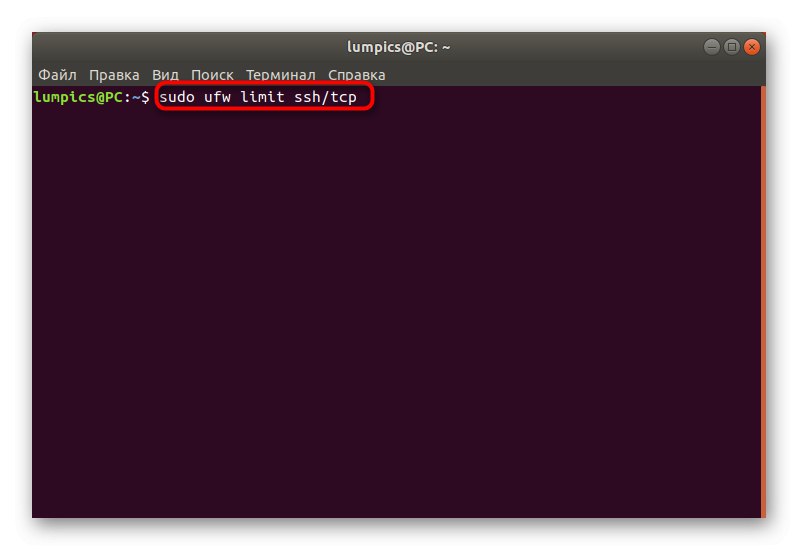

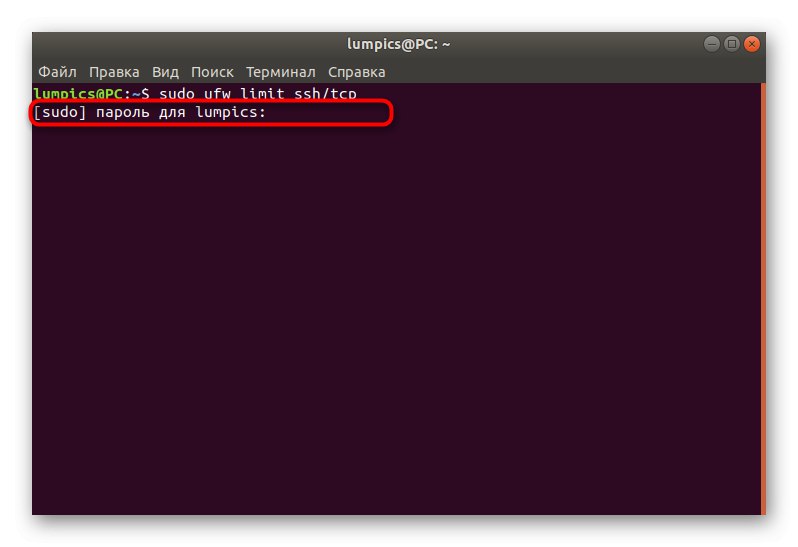

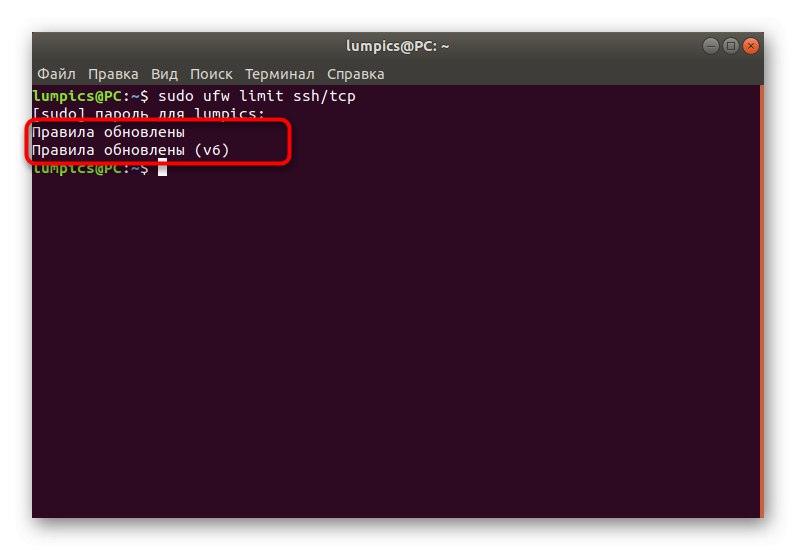

- V konzole napište

sudo ufw limit ssh / tcpa klikněte na Enter. - Zadejte heslo k účtu superuživatele.

- Budete upozorněni, že aktualizace pravidel byla úspěšná.

Stejným způsobem jsou zásady omezení nastaveny na jiné aplikace. K tomu použijte název služby, port nebo port / protokol.

Krok 6: Zobrazit stav UFW

Uživatel někdy potřebuje vidět aktuální stav brány firewall, a to nejen z hlediska aktivity, ale také stanovených pravidel. K tomu existuje samostatný příkaz, o kterém jsme hovořili dříve, a nyní ho zvážíme podrobněji.

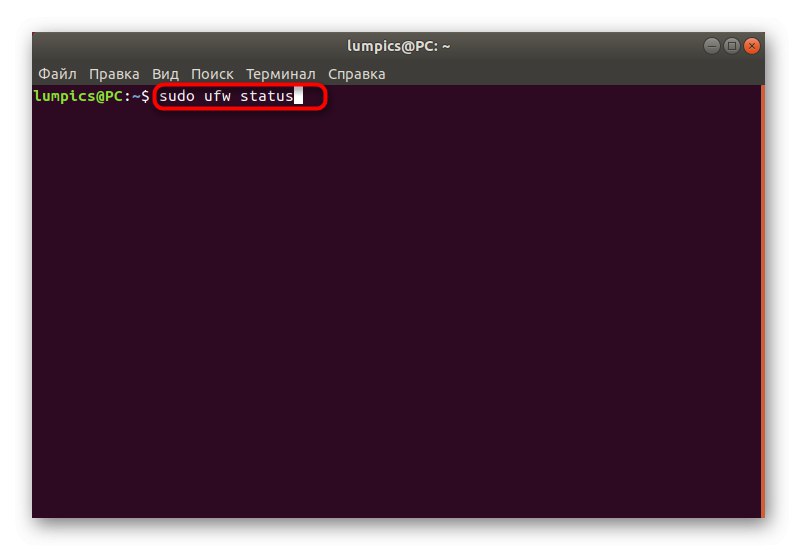

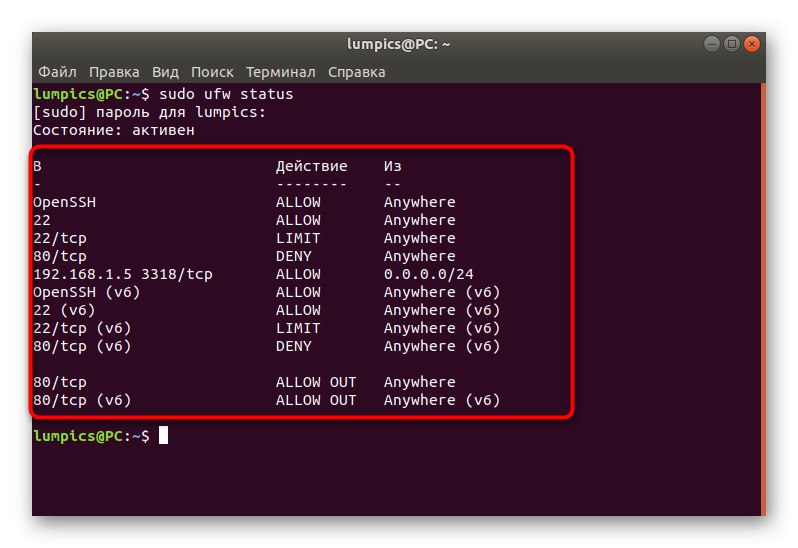

- Registrovat

sudo ufw statuszískat standardní informace. - Všechny nainstalované zásady podle adres, protokolů a názvů služeb se zobrazí na nových řádcích. Akce a pokyny jsou zobrazeny vpravo.

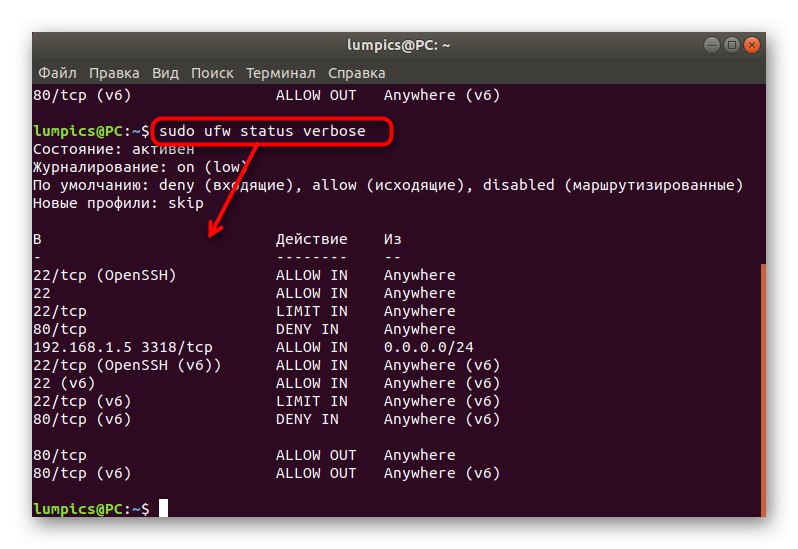

- Při použití dalšího argumentu se zobrazí podrobnější informace a příkaz se stane

sudo ufw stav podrobný. - Zobrazí se seznam všech pravidel ve formě, která je pro začínající uživatele nepochopitelná

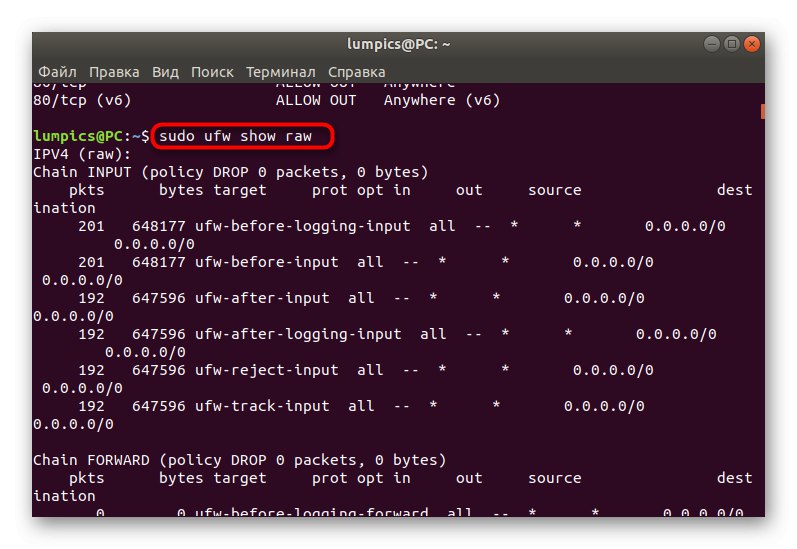

sudo ufw show raw.

Existují další možnosti, které zobrazují konkrétní informace o existujících pravidlech a stavu brány firewall. Pojďme se rychle podívat na všechny z nich:

-

drsný- zobrazuje všechna aktivní pravidla ve formátu prezentace iptables. -

vestavěné- zahrnuje pouze pravidla přidaná jako výchozí. -

před-pravidla- Zobrazí zásady, které se provedou před přijetím balíčku z externího zdroje. -

uživatelská pravidla- respektive zobrazuje zásady přidané uživatelem. -

následná pravidla- stejné jako předchozí pravidla, ale zahrnuje pouze ta pravidla, která se aktivují po přijetí balíčků. -

pravidla protokolování- zobrazuje informace o událostech zapsaných do protokolu. -

Naslouchání- slouží k zobrazení aktivních (poslechových) portů. -

přidáno- se používá při prohlížení nově přidaných pravidel.

V době, kdy potřebujete, můžete použít kteroukoli z těchto možností k získání požadovaných informací a použít je pro své vlastní účely.

Krok 7: Odstranění stávajících pravidel

Někteří uživatelé, kteří obdrželi potřebné informace o stávajících pravidlech, chtějí některé z nich odstranit, aby vytvořili připojení nebo nastavili nové zásady. Uvažovaný firewall vám to umožňuje v kteroukoli dostupnou chvíli, a to následujícím způsobem:

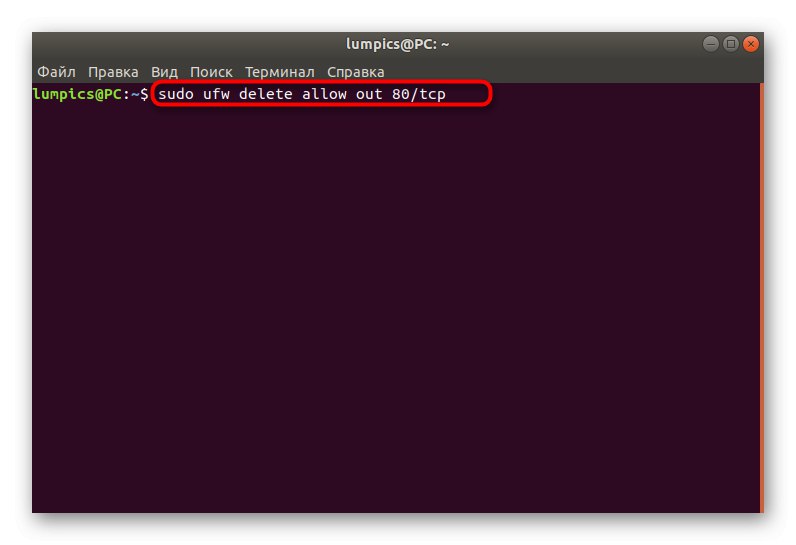

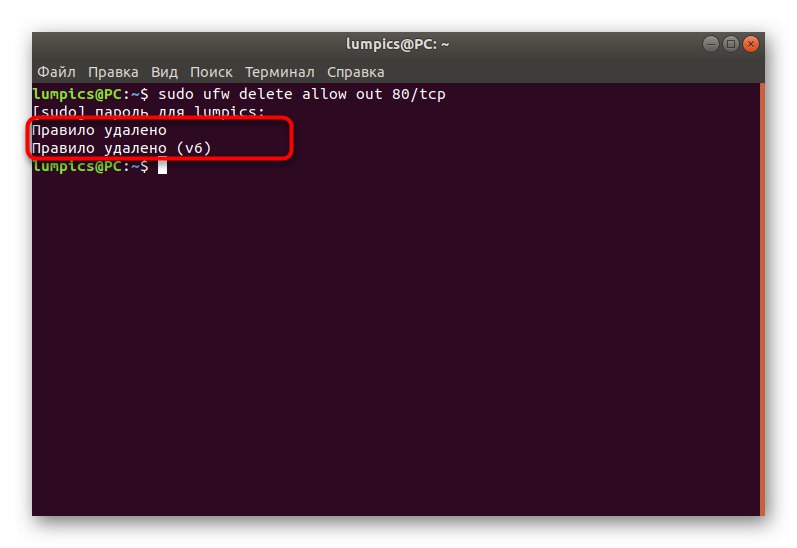

- Vložit příkaz

sudo ufw odstranit povolit 80 / tcp... Automaticky odstraní pravidlo umožňující odchozí připojení na portu / protokolu 80 / tcp. - Budete upozorněni, že zásada byla úspěšně odstraněna pro IPv4 i IPv6.

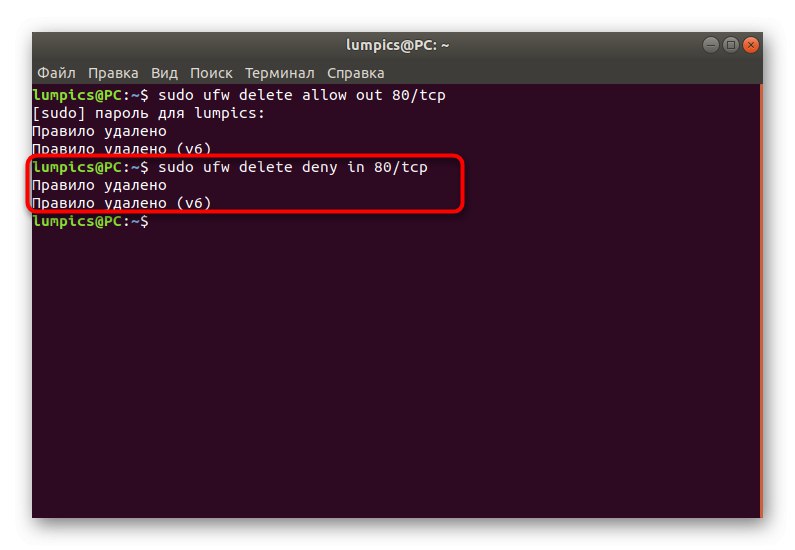

- Totéž platí pro blokování připojení, například

sudo ufw delete deny in 80 / tcp.

Pomocí možností stavu zobrazení zkopírujte požadovaná pravidla a odstraňte je, jak je znázorněno v příkladu.

Krok 8: Povolte protokolování

Poslední krok dnešního článku zahrnuje aktivaci možnosti, která čas od času automaticky uloží informace o chování UFW do samostatného souboru. Není to nutné pro všechny uživatele, ale používá se následovně:

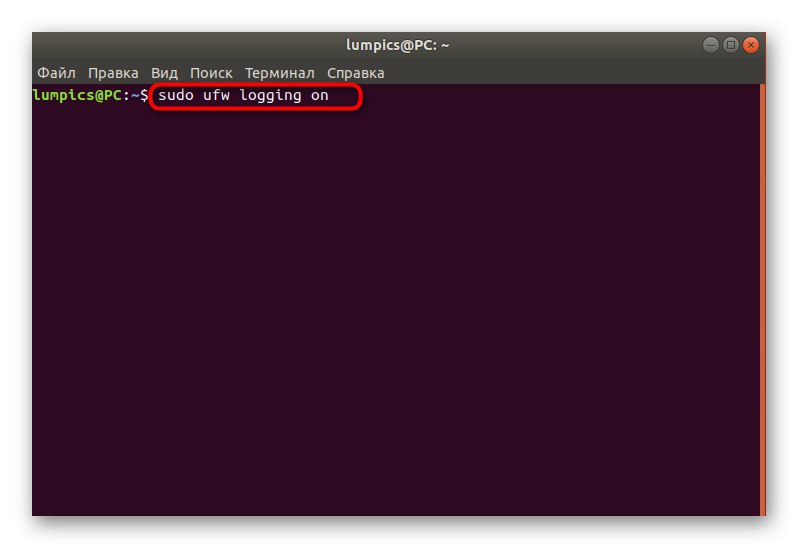

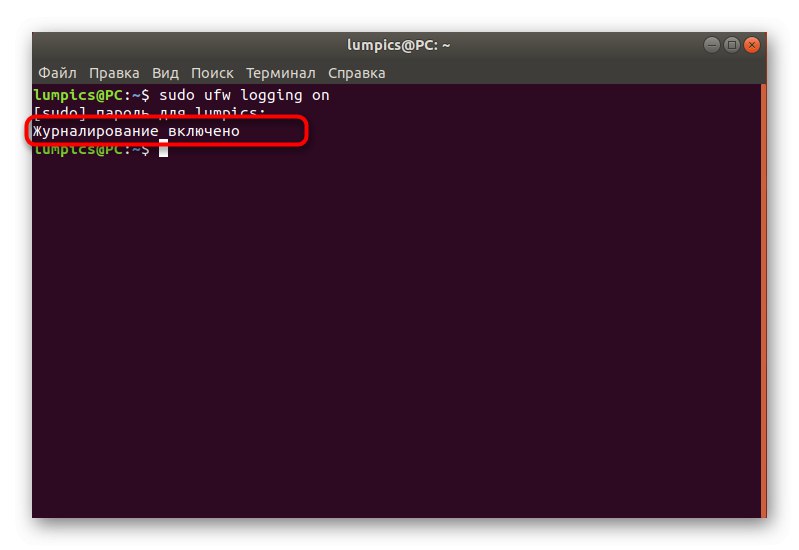

- Napsat

sudo ufw přihlašovánía stiskněte Enter. - Počkejte na oznámení, že protokol bude nyní uložen.

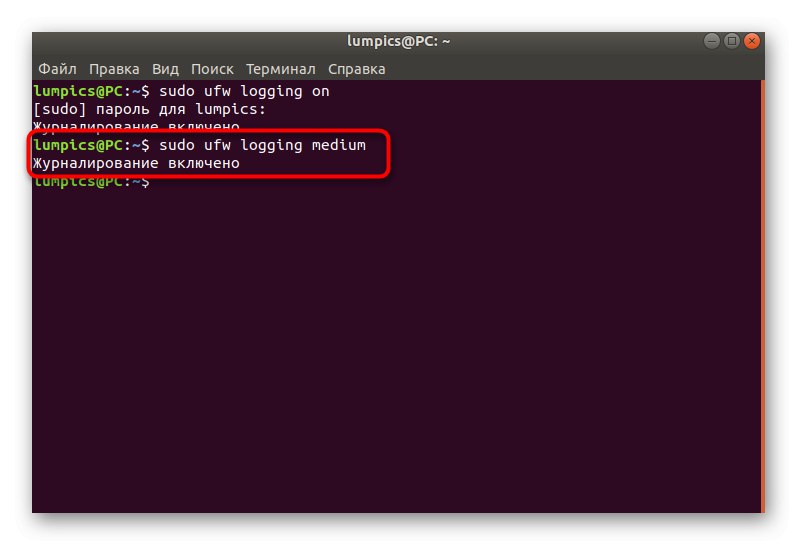

- Můžete například použít i jinou možnost

sudo ufw logovací médium... Stále existuje nízký (ukládá pouze informace o blokovaných balíčcích) a vysoký (uloží všechny informace). Střední volba protokoluje blokované a povolené pakety.

Výše jste se naučili celých osm kroků, které se používají ke konfiguraci brány firewall UFW v operačním systému Ubuntu. Jak vidíte, jedná se o velmi jednoduchý firewall, který bude vyhovovat i začínajícím uživatelům kvůli snadné zvládnutí syntaxe. UFW lze stále nazývat dobrou náhradou za standardní iptables, pokud s ním nejste spokojeni.