Zkontrolujte, zda ve vašem prohlížeči nejsou viry

Mnoho uživatelů počítačů tráví většinu svého času v prohlížečích, používá jej pro obchodní nebo pracovní účely. Tento faktor je samozřejmě kriticky důležitý pro útočníky, kteří se budou snažit udělat vše pro to, aby infikovali webový prohlížeč uživatele a skrze něj samotný počítač. Pokud máte podezření, že se to stalo s vaším Internet Explorerem, je čas to zkontrolovat.

Obsah

Zkontrolujte, zda ve vašem prohlížeči nejsou viry

Neexistuje žádná možnost infekce, ve které může uživatel bezpečně jít a zbavit se škodlivého softwaru. Vzhledem k tomu, že typy virů jsou odlišné, je nutné zkontrolovat několik zranitelností používaných pro infekci. Analyzujme hlavní možnosti, jak je možné prohlížeč napadnout.

Fáze 1: Kontrola horníků

Není to první rok, kdy je relevantní škodlivý kód, který funguje jako horník. Funguje to samozřejmě ne na vás, ale na tom, kdo tento kód použil proti vám. Těžba - proces těžby kryptogramů, který zahrnuje výpočetní výkon grafické karty. Lidé, kteří to obvykle používají, používají vlastní grafické karty, z nichž vytvářejí celé „farmy“ (kombinující nejsilnější modely grafických karet) a urychlují tak získávání zisků. Nejvíce upřímní z nich se rozhodnou jít jednodušším způsobem, aniž by utratili obrovské peníze na nákup vybavení a platili za elektřinu, kterou tyto grafické karty spotřebovávají během měsíce. Infikují počítače náhodných lidí na internetu přidáním speciálního skriptu na web.

Tento proces vypadá, že jste šli na stránku (může být informativní nebo prázdná, jako by byl opuštěný nebo nevyvíjející se), ale ve skutečnosti je pro vás těžba skutečně neviditelná. Často, nevysvětlitelně, počítač začne zpomalovat, a to se zastaví, pokud zavřete kartu. Tato možnost však není jediným výsledkem událostí. Dalším potvrzením přítomnosti horníka může být vzhled miniaturní karty v rohu obrazovky, který se rozšiřuje, takže můžete vidět téměř prázdný list s neznámým místem. Uživatelé si často nemusí všimnout, že je spuštěn - pro to, ve skutečnosti, celý výpočet. Čím déle je karta spuštěna, tím větší zisk získal hacker od uživatele.

Jak rozpoznat přítomnost horníka v prohlížeči?

Zkontrolujte prostřednictvím webové služby

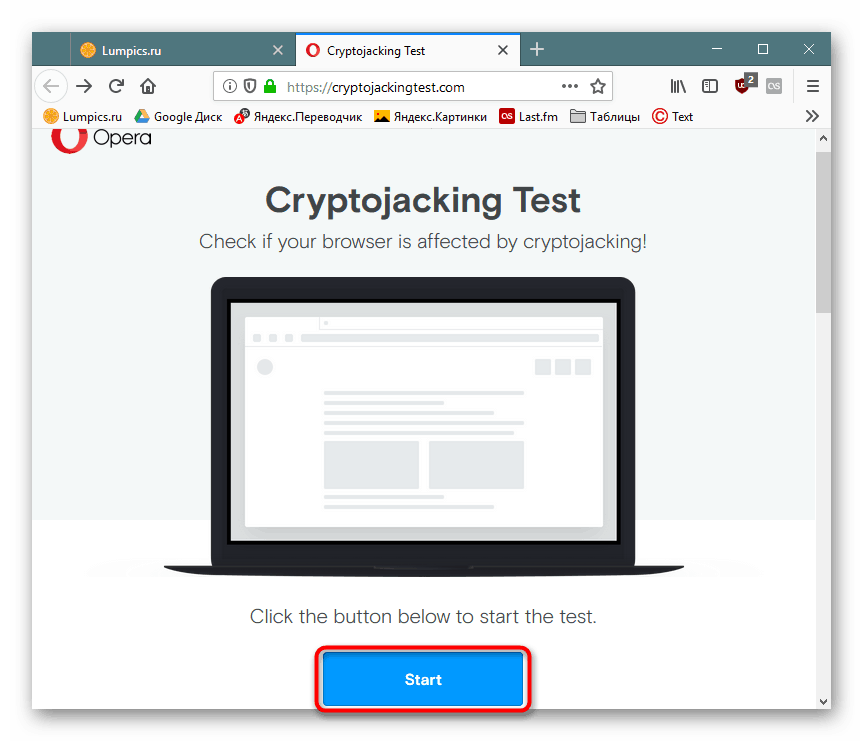

Vývojáři Opera Vytvořili jsme webovou službu Cryptojacking Test, která kontroluje přítomnost skrytých horníků v prohlížeči. Můžete jím projít pomocí libovolného webového prohlížeče.

Přejděte na webovou stránku Cryptojacking Test

Klikněte na odkaz výše a klikněte na tlačítko "Start" .

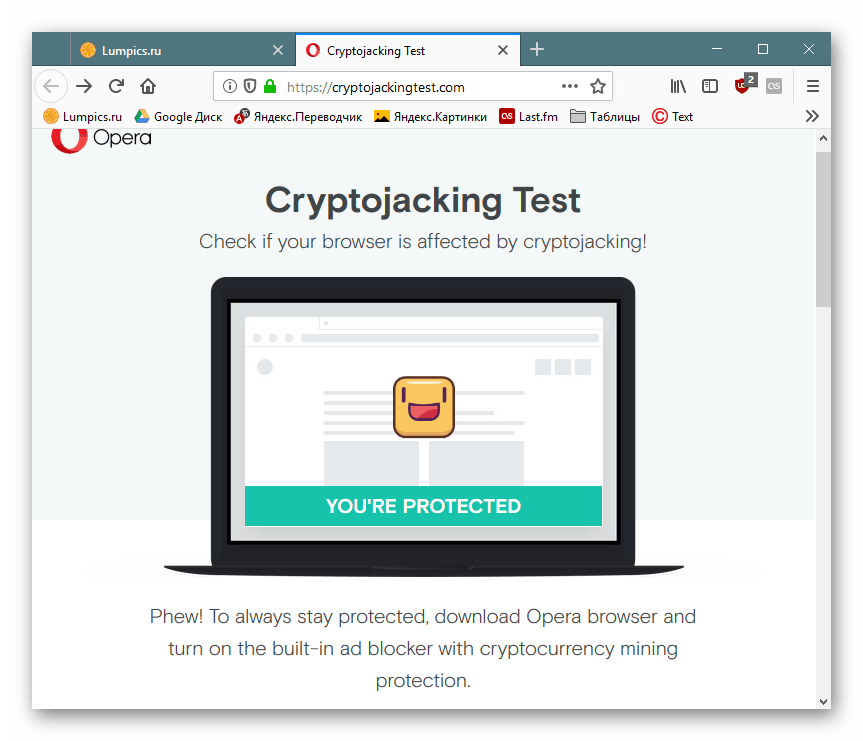

Počkejte na dokončení procedury, po které obdržíte výsledek o stavu prohlížeče. Když se zobrazí stav „YOU'RE NOT PROTECTED“, je nutné ručně provést kroky k nápravě situace. Je však třeba mít na paměti, že nikdy nemůžete spoléhat na výkon těchto a podobných služeb na 100%. Pro úplnou důvěru se doporučuje provádět níže popsané akce.

Zkontrolujte karty

Podívejte se na Správce úloh zabudovaného do webového prohlížeče a zkontrolujte, kolik zdrojů karty spotřebovávají.

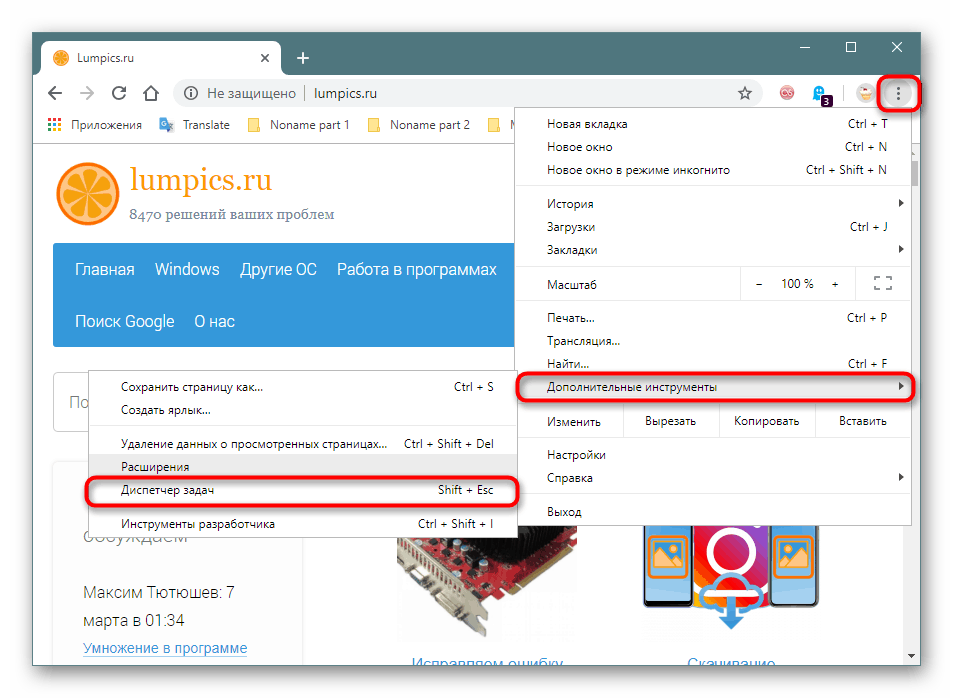

Prohlížeče zapnuty Chrom ( Google Chrome , Vivaldi , Prohlížeč Yandex atd.) - „Menu“ > „Další nástroje“ > „Správce úloh“ (nebo stiskněte Shift + Esc ).

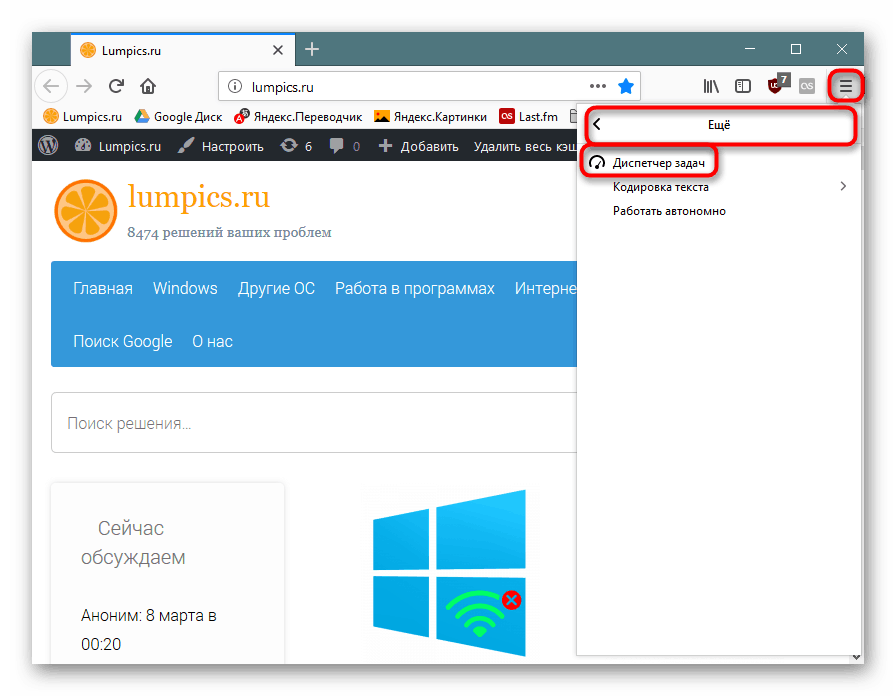

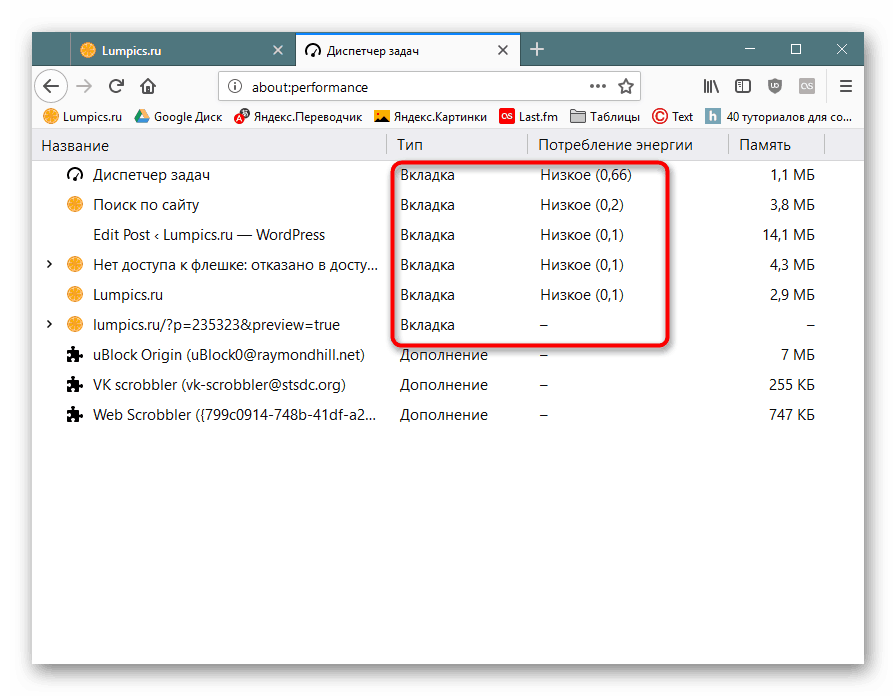

Firefox - „Menu“ > „Více“ > „Správce úloh“ (nebo zadejte about:performance v adresním řádku a stiskněte klávesu Enter ).

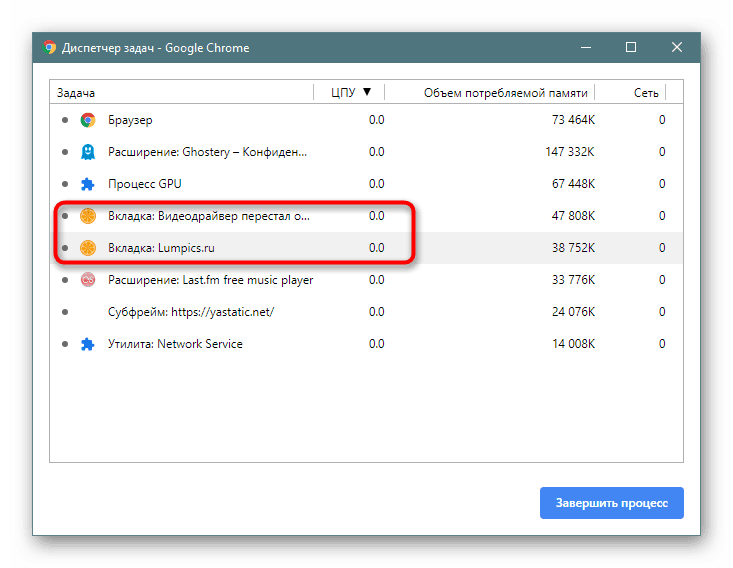

Pokud vidíte, že se nějaká karta zdrojů používá poměrně dost (je to patrné ve sloupci "CPU" v Chromu a "Spotřeba energie" ve Firefoxu), například 100-200 , i když je tato hodnota normálně 0-3 , pak problém opravdu , existuje.

Záložku problému vypočítáme, zavřeme a již nechodíme na tyto stránky.

Rozšíření Zkontrolujte

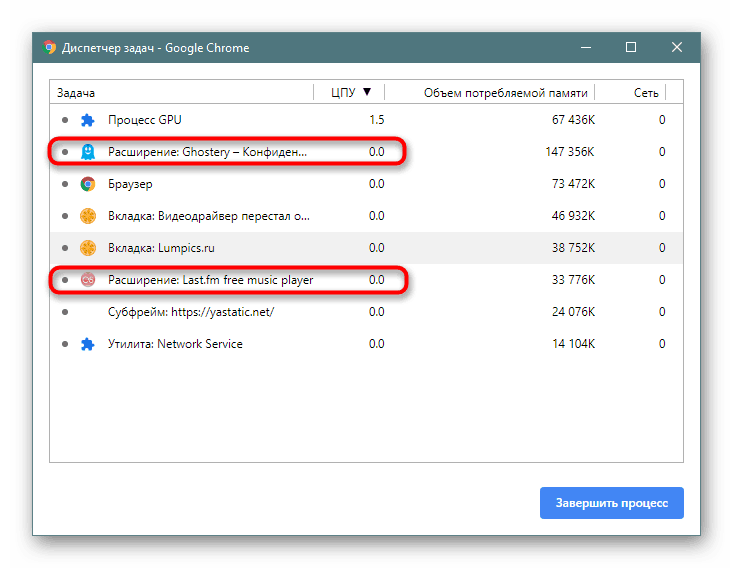

Horník není vždy pokrytý stránkou: může být v instalovaném rozšíření. A nebudete vždy vědět, že je nainstalován vůbec. To může být rozpoznáno stejným způsobem jako karta s horníkem. Tentokrát pouze v „Správci úloh“ neuvidíte seznam záložek, ale spuštěných rozšíření - jsou také zobrazeny jako procesy. V prohlížeči Chrome a jeho protějšky vypadají takto:

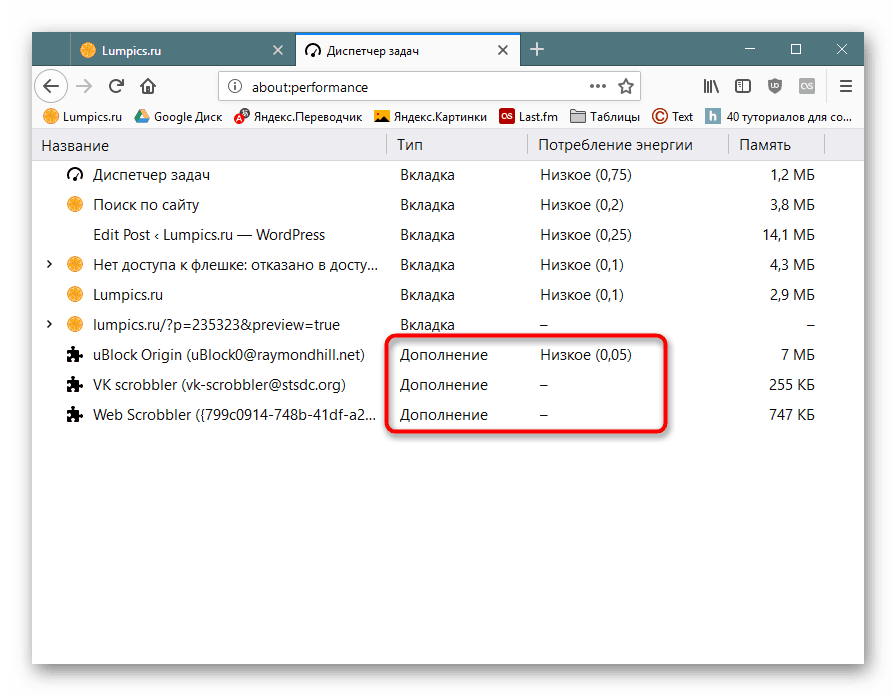

Firefox používá pro ně typ „Přidání“ :

Těžba však nebude vždy spuštěna v okamžiku, kdy sledujete Správce úloh . Přejděte do seznamu nainstalovaných doplňků a zobrazte jejich seznam.

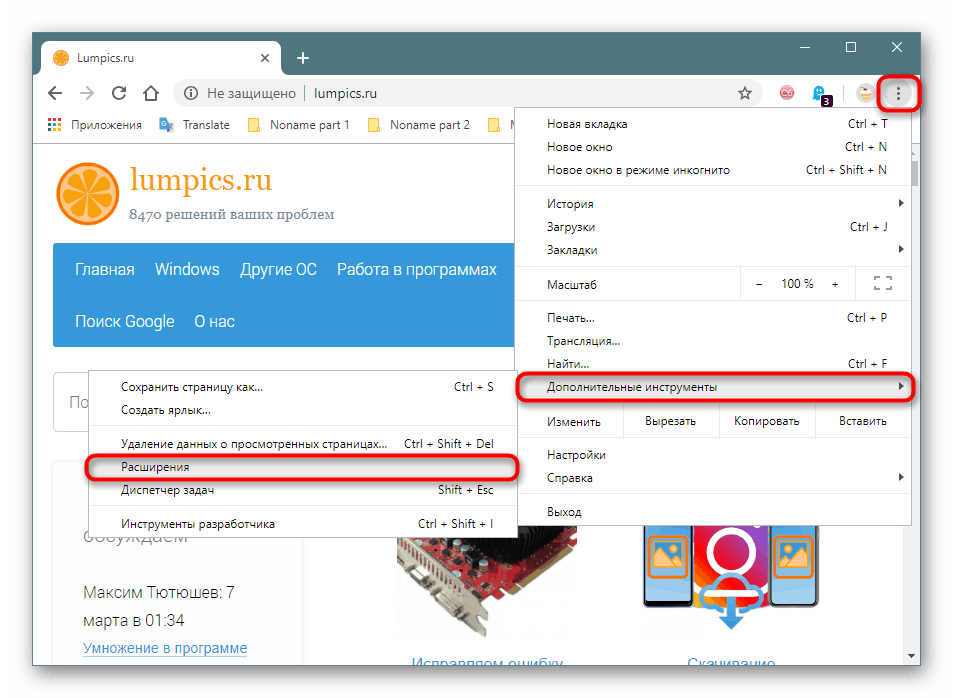

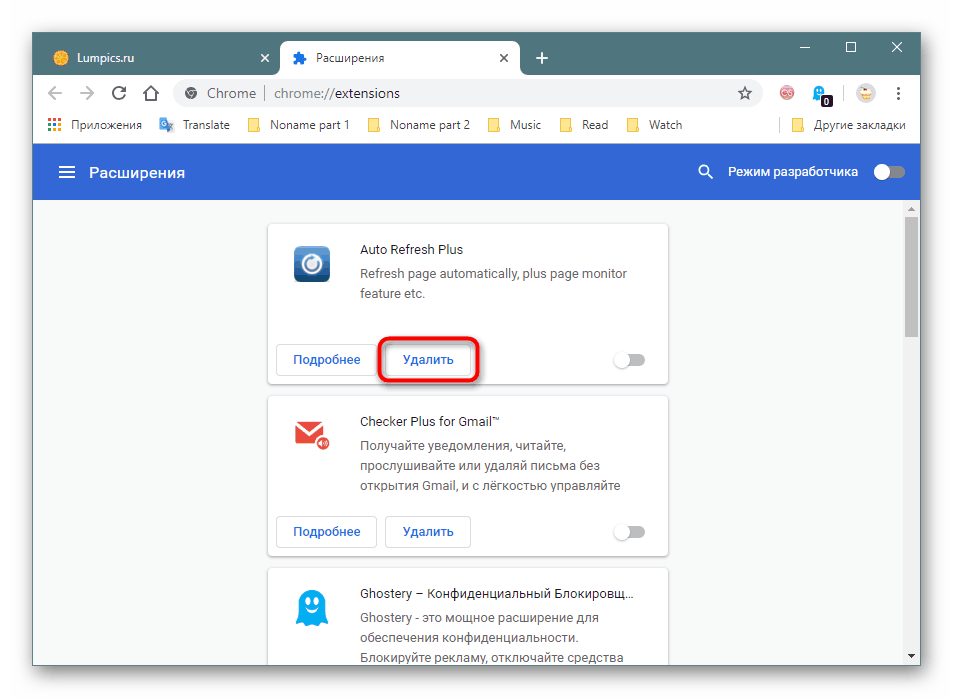

Chrom: Nabídka > Pokročilé nástroje > Rozšíření .

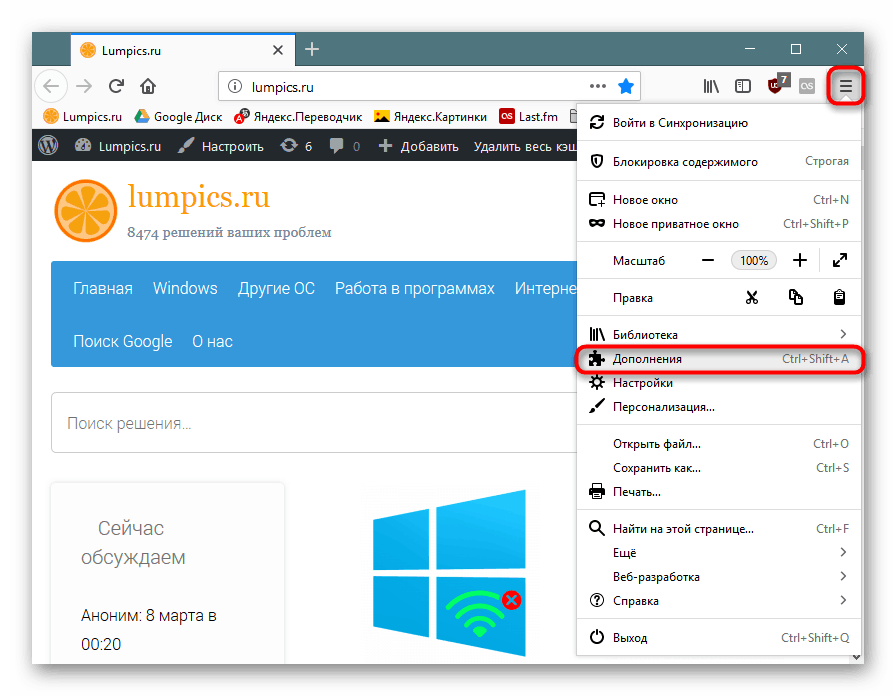

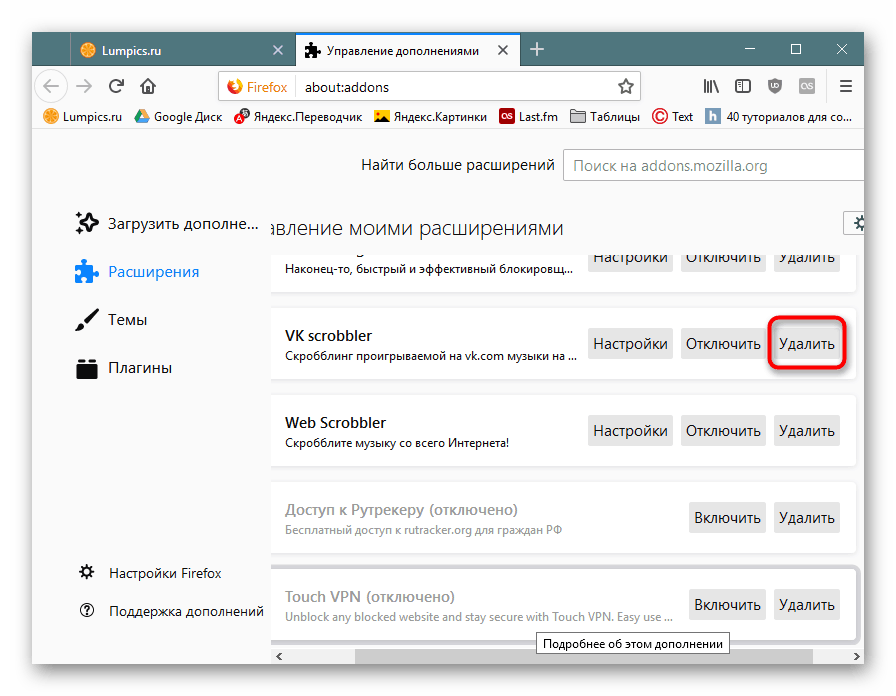

Firefox - Menu > Doplňky (nebo stiskněte Ctrl + Shift + A ).

Zobrazení seznamu rozšíření. Pokud vidíte něco podezřelého, že jste buď neinstalovali, nebo jednoduše nedůvěřujete, smažte jej.

I pod podmínkou, že tam není žádný horník, se mohou ostatní viry skrývat v neznámých rozšířeních, například krást uživatelská data z účtu.

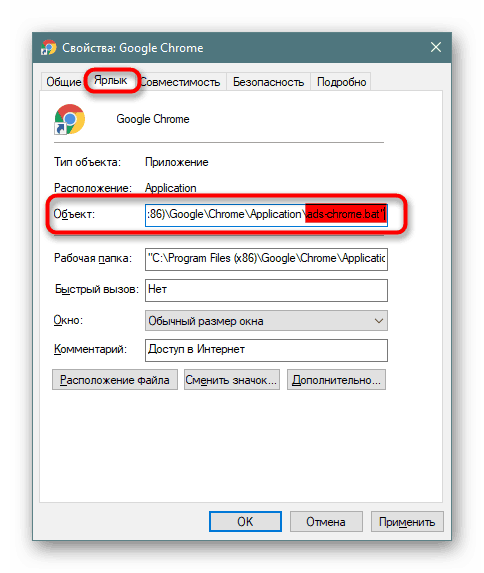

Fáze 2: Ověření štítku

Formát zkratky prohlížeče (a jakéhokoli jiného programu) vám umožňuje přidat určité parametry do vlastností spuštění, s nimiž bude spuštěn. Obvykle se používá pro rozšíření funkčnosti nebo řešení problémů, například zobrazení obsahu, ale útočníci mohou přidat autorun škodlivého spustitelného souboru, který je uložen ve vašem počítači jako BAT atd. Variace změn startu mohou být více nevinné, zaměřené na zobrazování reklamních bannerů.

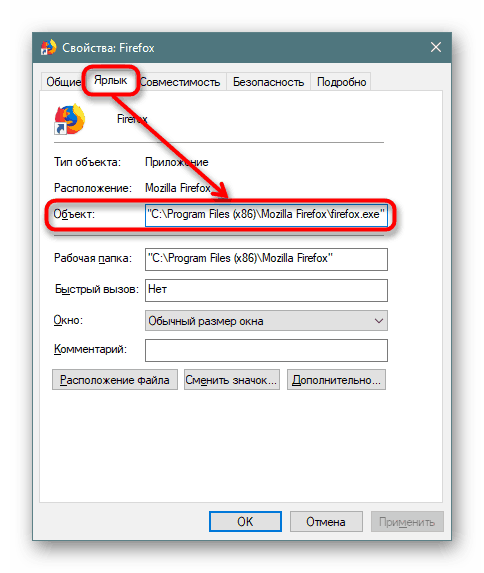

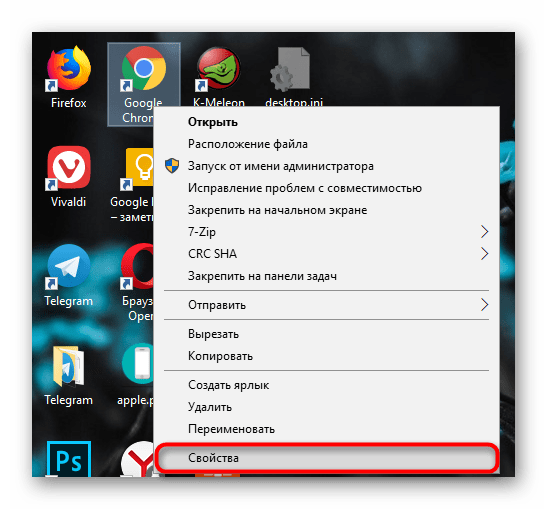

- Klikněte pravým tlačítkem myši na zástupce prohlížeče a vyberte „Vlastnosti“ .

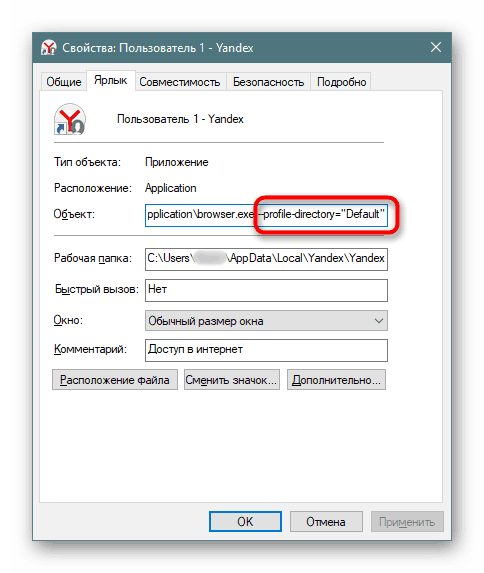

- V záložce „Zástupce“ najděte pole „Objekt“ , podívejte se na řádek do konce - mělo by končit jednou z následujících možností: firefox.exe / chrome.exe / opera.exe / browser.exe (z prohlížeče Yandex).

![Normální hodnota řádku Objekt v zástupce prohlížeče]()

Pokud použijete funkci rozdělení prohlížeče do profilů, na konci bude mít atribut:

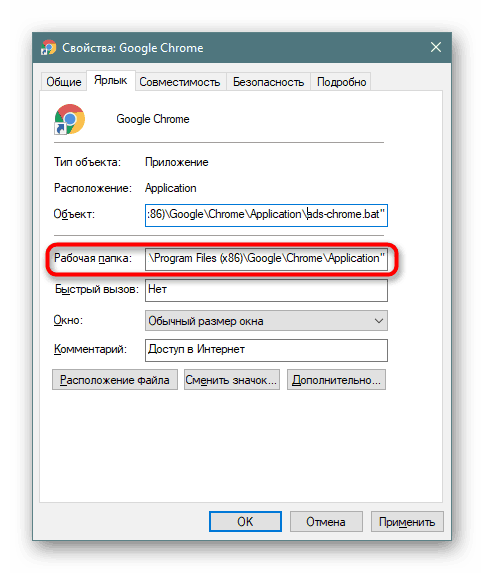

--profile-directory="Default". - Při pokusu o změnu prohlížeče se mohou zobrazit nesrovnalosti s výše uvedenými příklady. Například místo chrome.exe bude napsáno něco, co vidíte na obrázku níže. Nejjednodušší způsob je odstranit tuto zkratku a vytvořit novou. K tomu budete muset jít do složky, kde je soubor EXE uložen, a vytvořit z ní zástupce.

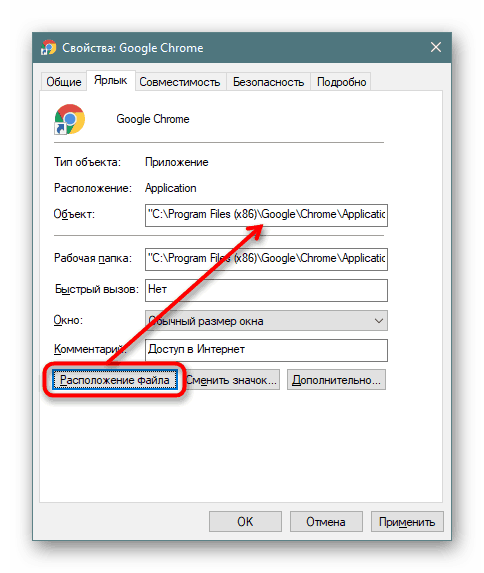

- Zpravidla je ve vlastnostech zkratky "Pracovní složka" zadána správně, takže ji můžete použít k rychlému nalezení adresáře prohlížeče.

![Pracovní složka prohlížeče ve vlastnostech zástupce]()

Kromě toho můžete kliknout na "Umístění souboru", abyste se k němu rychle dostali, ale za předpokladu, že falešný soubor je v pracovní složce prohlížeče (o tom se můžete dozvědět v poli "Objekt" ).

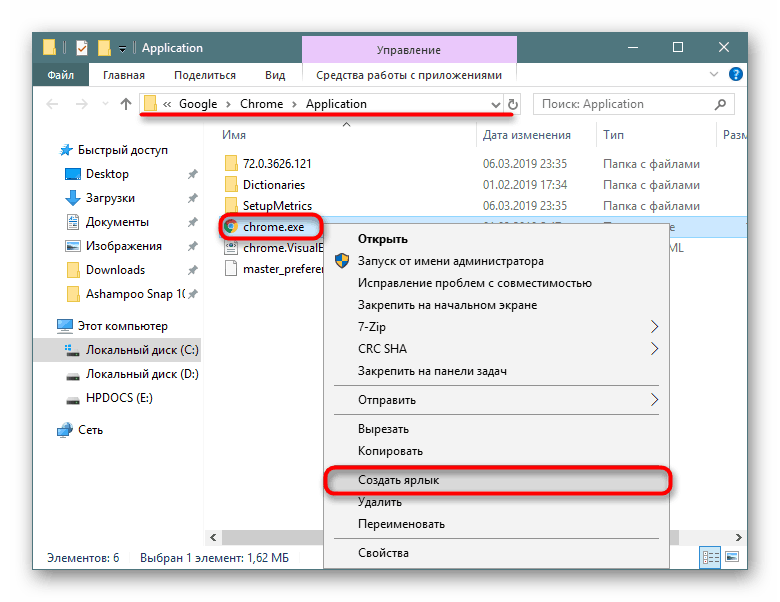

- Upravený soubor je vymazán a ze souboru EXE vytvoříme zástupce. K tomu klikněte pravým tlačítkem myši a klikněte na "Vytvořit zástupce" .

- Zbývá přejmenovat a přetáhnout na stejné místo, kde byl předchozí štítek.

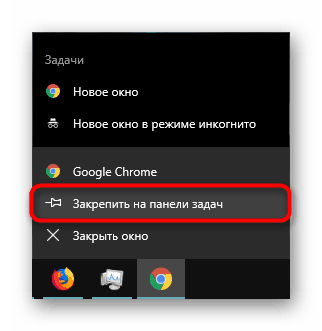

- Pokud zástupce není potřeba, můžete spustit prohlížeč a připnout jej na hlavní panel.

Fáze 3: Kontrola počítače

Je nutné prohledávat počítač nejen viry, ale také jednoduše nežádoucí software, který prohlížeč rád zapisuje ve formě panelů nástrojů, výchozích vyhledávačů, bannerů atd. Různí vývojáři vytvořili několik nástrojů najednou, které detekují škodlivý software, nutí například nahradit vyhledávače, otevřít prohlížeč sami, zobrazovat reklamy na nové kartě nebo v rozích okna. Seznam takových řešení a poučení o jejich použití a informace o řešení problému, kdy se webový prohlížeč otevře kdykoliv, si můžete přečíst v článcích níže.

Další podrobnosti:

Oblíbené programy pro odstranění reklam v prohlížeči

Bojujte proti reklamním virům

Proč se prohlížeč spustí sám

Fáze 4: Čištění hostitelů

Uživatelé často zapomínají nahlédnout do nástroje, který přímo řídí přístup k určitým stránkám. V souboru hosts jsou často přidávány weby, které jsou následně spuštěny v prohlížeči proti vůli osoby. Proces čištění je snadný, k tomu je třeba najít a provést změnu souboru pomocí následujících pokynů.

Další podrobnosti: Změna souboru hosts v systému Windows

Musíte přivést hostitele do stejného stavu jako na obrázku výše uvedeného odkazu. Zvažte pár nuancí:

- Obzvláště složité jsou přidávání řádků se stránkami na samém konci dokumentu, takže viditelné pole je prázdné. Ujistěte se, zda je na pravé straně dokumentu posuvník.

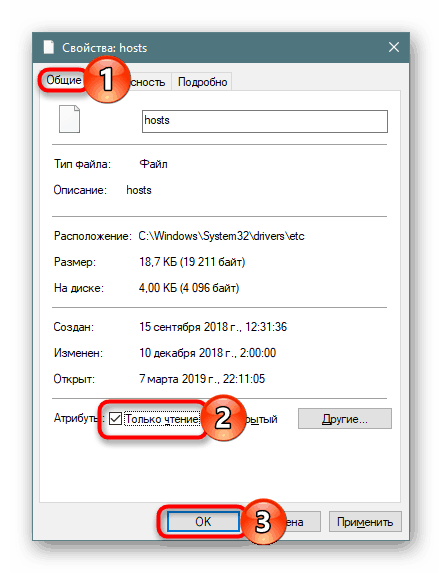

- V budoucnu lze dokument snadno změnit na libovolného hackera, takže dobrou volbou by bylo, aby byl pouze pro čtení ( klikněte pravým tlačítkem myši na hostitele> Vlastnosti > Pouze pro čtení ).

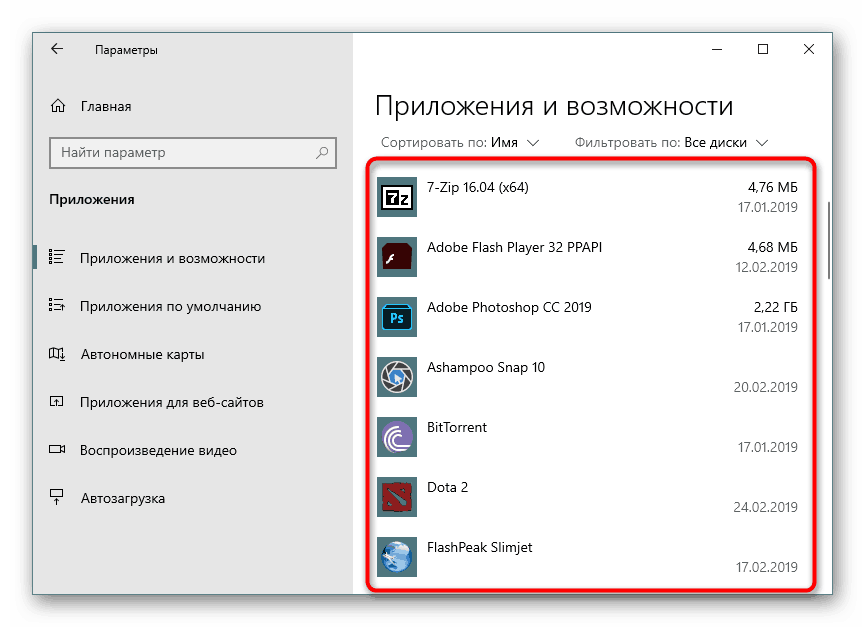

Krok 5: Zobrazení seznamu nainstalovaných programů

Některé programy nejsou definovány jako adware nebo nechtěné, ale ve skutečnosti jsou pro uživatele takové. Proto pečlivě zkontrolujte seznam nainstalovaného softwaru a pokud uvidíte neznámou aplikaci, kterou jste nenainstalovali, zjistěte její význam. Programy s názvy v duchu „hledání“ , „panel nástrojů“ je třeba bez zaváhání vymazat. Určitě nepřinesou žádný užitek.

Viz také: Způsoby odebrání programů v aplikaci Windows 7 / Windows 10

Závěr

Demontovali jsme základní techniky kontroly a čištění prohlížeče před viry. V drtivé většině případů pomáhají buď najít škůdce, nebo se ujistit, že neexistuje. Viry však mohou sedět v mezipaměti prohlížeče a není možné je zkontrolovat kvůli čistotě, kromě skenování složky mezipaměti antivirem. Pro prevenci nebo po náhodném stažení viru se důrazně doporučuje vyčistit cache. To lze snadno provést pomocí následujícího článku.

Další podrobnosti: Vymazání mezipaměti v prohlížeči

Rozšíření pro blokování reklam pomáhají nejen odstraňovat nepříjemné prohlížeče, ale také blokují agresivní chování některých stránek, které přesměrují na jiné stránky, které mohou být škodlivé. Doporučujeme uBlock Origin , můžete zvolit jinou možnost.

Pokud, i po všech kontrolách, zjistíte, že se něco děje s počítačem, s největší pravděpodobností virus není v prohlížeči, ale v samotném operačním systému, včetně kontroly. Nezapomeňte naskenovat celý počítač podle doporučení uvedených níže.

Další podrobnosti: Boj proti počítačovým virům